Voor effectief cloudbeheer in de huidige digitale wereld eisen organisaties snelheid, veiligheid en efficiëntie. Veel organisaties vertrouwen echter nog steeds op een handmatige configuratieaanpak die bekend staat als ClickOps, waarbij het Azure-portaal wordt gebruikt voor implementaties. Hoewel ClickOps eenvoudig is om mee te beginnen, kan het resulteren in tragere implementatietijden, verkeerde configuraties en beperkte schaalbaarheid. De oplossing is een Infrastructure as Code (IaC)en DevSecOps mentaliteit.

Deze blog behandelt:

- De zes belangrijkste uitdagingen van ClickOps

- Hoe IaC en DevSecOps deze uitdagingen oplossen

- Praktische stappen om je Azure-omgeving te beveiligen en te schalen

De uitdagingen van ClickOps (en hun DevSecOps-oplossingen)

Volgens het Global DevSecOps-rapport van juli 2024 heeft slechts 56% van de organisaties DevSecOps-praktijken geïmplementeerd. Hierdoor vertrouwen veel organisaties op ClickOps, waarbij ze handmatig infrastructuur implementeren via de Azure portal GUI.

ClickOps biedt een lage instapdrempel, waardoor het verleidelijk is voor teams om snel infrastructuur op te zetten zonder enig governance framework. Hoewel deze aanpak eenvoudig is om mee te beginnen, zal het na verloop van tijd leiden tot een groeiende technische schuld en operationele uitdagingen.

Hieronder verkennen we de zes grootste uitdagingen van ClickOps en hoe IaC en DevSecOps deze kunnen overwinnen.

1) Technische schuld met verborgen kosten

ClickOps lijkt misschien een eenvoudige manier om resources in Azure in te zetten. Het is tenslotte maar een paar klikken in het portaal, toch? Maar naarmate organisaties schalen, wordt deze aanpak een kostbaar knelpunt.

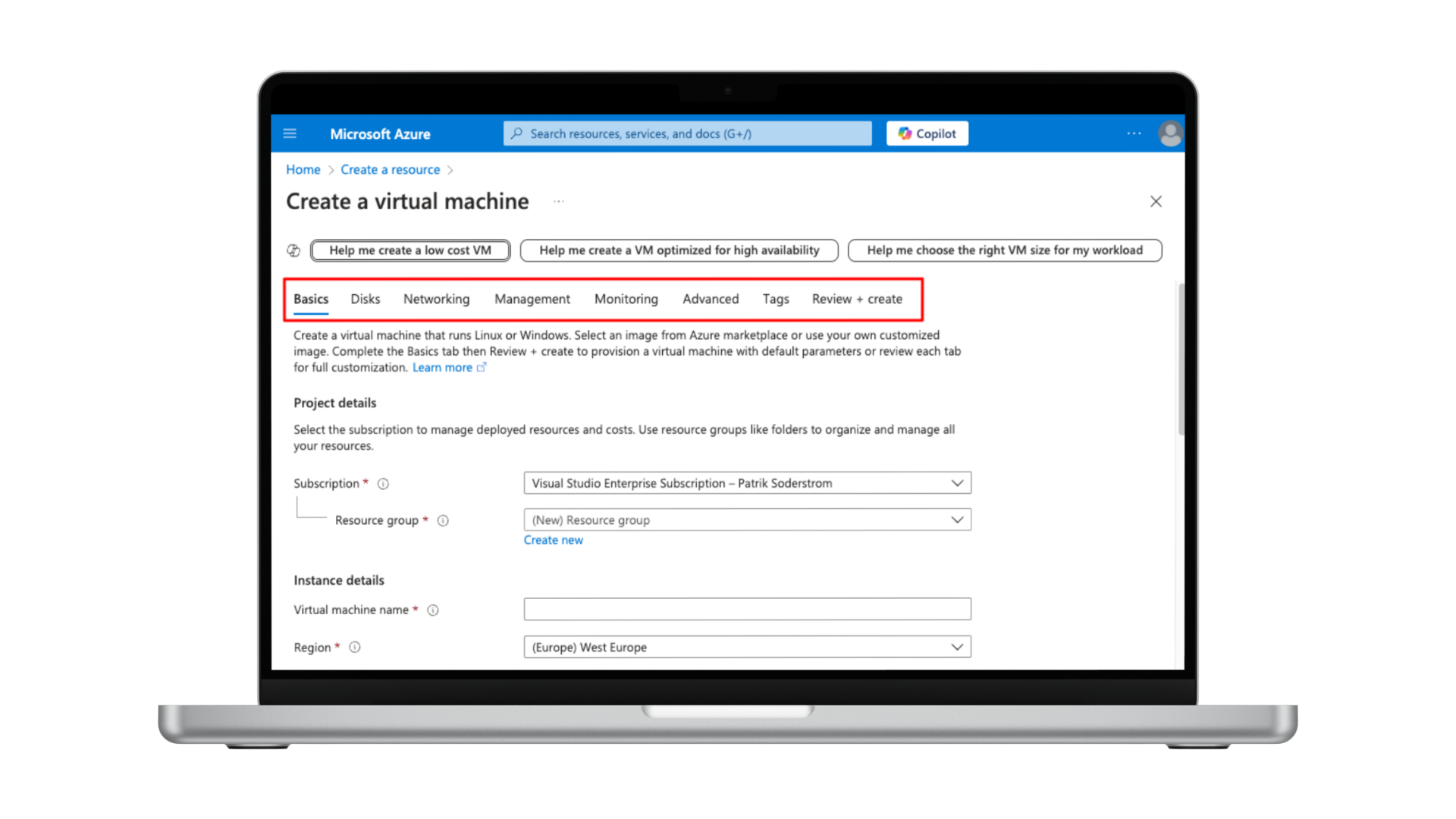

Bijvoorbeeld: Het inzetten van een virtuele machine in de Azure portal vereist het navigeren door acht tabbladen, elk met belangrijke informatie die correct moet worden ingevuld voordat de resource kan worden ingezet. Hoewel dit beheersbaar is voor een enkele virtuele machine, wordt het steeds moeilijker om consistente en foutloze invoer te garanderen voor grotere implementaties.

Na verloop van tijd worden de beperkingen van ClickOps pijnlijk duidelijk. Routinetaken, zoals het toevoegen van extra schijven aan meerdere virtuele machines met specifieke configuraties, zijn tijdrovende en repetitieve processen.

De oplossing: Het automatiseren van implementaties met IaC vermindert de technische schuld

Met DevSecOps en Infrastructure as Code (IaC) worden implementaties geautomatiseerd en ingezet volgens het gedefinieerde beveiligingsbeleid. Aanpassingen, zoals het wijzigen of bijwerken van resources zoals virtuele machines, is een kwestie van parameters bijwerken en de deployment pipeline starten.

2) Langzamere time-to-market met repetitieve taken

ClickOps brengt veel handmatig en repetitief werk met zich mee en verhoogt het risico op menselijke fouten. Het instellen van meerdere resources met vergelijkbare instellingen vertraagt de time-to-market, vooral in cloudomgevingen waar snelheid cruciaal is.

De oplossing: Gestroomlijnde implementatie met herbruikbare IaC-sjablonen

IaC biedt herbruikbare bibliotheken en catalogi van vooraf geconfigureerde resources. Teams kunnen omgevingen sneller implementeren en kostenefficiëntere setups van cloudresources gebruiken.

3) Meerdere omgevingen beheren

ClickOps maakt het moeilijk om consistentie te behouden tussen verschillende omgevingen, zoals test en productie. Handmatige setup vereist vaak handmatige controles om ervoor te zorgen dat omgevingen identiek zijn, wat niet alleen inefficiënt is, maar ook vatbaar voor fouten.

De oplossing: Consistentie door IaC automatisering

Infrastructure as Code stelt teams in staat om een testomgeving te gebruiken als blauwdruk voor andere soorten omgevingen, zoals productie. De blauwdruk voorkomt handmatig vergelijken en zorgt ervoor dat beide omgevingen identiek zijn.

Hetzelfde geldt voor wijzigingen op infrastructuur. Een wijziging kan worden voorbereid, getest en gevalideerd in een testomgeving, waardoor de uitrolstress en fouten in de productieomgeving worden verminderd.

4) Gebrek aan samenwerking en versiebeheer

In ClickOps ontbreekt het bij wijzigingen aan de infrastructuur vaak aan versiebeheer en transparantie. Het is moeilijk voor teams om effectief te coördineren en bij te houden wie welke wijzigingen heeft gemaakt.

De oplossing: IaC als de enige bron van waarheid

Zelfs als je met kleine teams werkt, fungeert IaC als de enige bron van de waarheid. Het beschrijft de feitelijke configuratie en inrichting van de cloudomgeving. Wijzigingen worden ook bijgehouden op wie, wat en wanneer ze zijn toegepast. Het werken met Pull Requests op GIT kan teams dwingen om wijzigingen aan te vragen voordat ze worden toegepast op de daadwerkelijke omgeving, waardoor een extra validatielaag wordt gecreëerd.

5) Beperkingen voor noodherstel

In het geval dat een omgeving wordt gemanipuleerd of door een menselijke fout geheel of gedeeltelijk corrupt raakt, biedt ClickOps geen realistische manier om deze opnieuw op te bouwen. Kun je je voorstellen dat je honderden Azure resources handmatig moet instellen in een andere regio? 🥲

De oplossing: Veerkracht opbouwen met DevSecOps:

IaC en DevSecOps stellen je in staat om de volledige omgeving opnieuw te bouwen vanaf broncode. Deze aanpak resulteert in een kortere Recovery Time Objective (RTO) en Recovery Point Objective (RPO) tijdens disaster recovery.

6) Risico's voor beveiliging en compliance

Het is waar dat het configureren van nieuwe resources via ClickOps wordt geregeld door uw gevestigde raamwerk van Azure-beleidsregels. Toch is het belangrijk op te merken dat deze controles alleen plaatsvinden tijdens of na het aanmaken van de resource.

De oplossing: Compliance waarborgen vóór implementatie

Als je de configuratie van je cloudinfrastructuur in code hebt staan, kunnen compliance- en beveiligingsscans direct bij de bron worden uitgevoerd. Alle wijzigingen in de infrastructuur worden gecontroleerd en alle niet-complianties worden gemarkeerd voordat ze daadwerkelijk worden geïmplementeerd. Door alle afwijkingen op te lossen voordat ze daadwerkelijk worden geïmplementeerd, blijft de beveiliging intact.

Het afdwingen van een aanpak waarbij alleen de CI/CD toestemming krijgt om de infrastructuur te wijzigen, zorgt voor een extra beveiligingslaag.

ClickOps uit, DevSecOps in

Om deze uitdagingen te overwinnen, moeten organisaties Infrastructure as Code (IaC) en DevSecOpsimplementeren . Samen automatiseren ze volledige implementaties en zorgen ze ervoor dat de best practices op het gebied van beveiliging worden gevolgd.

De juiste IaC-taal kiezen

Bij het kiezen van een IaC-taal liggen er twee sterke opties op tafel:

- Bicep: De eigen taal van Azure, naadloos geïntegreerd met Azure en direct ondersteund door Microsoft. Nieuwe Azure services worden onmiddellijk ondersteund in Bicep.

- Terraform: Een cloud-agnostische optie, breed ondersteund in verschillende omgevingen. Een populaire keuze voor organisaties met multi-cloud behoeften.

Hoewel de adoptie van Terraform voor nieuwe Azure services snel gaat, is het niet altijd beschikbaar op de eerste dag van de release. De algemene aanbeveling is om Terraform te kiezen als je implementaties automatiseert voor virtualisatieomgevingen, multi-cloud scenario's of on-premises workloads. Microsoft biedt een uitstekende vergelijking, die hierbeschikbaar is .

💡Tip: Tools zoals Aztfexport kunnen je huidige Azure-omgeving exporteren naar Terraform-code. Deze code kan vervolgens worden herzien, opgeslagen in een repository en gebruikt om resources consistent te provisionen. De omgeving kan worden vergrendeld om wijzigingen via het portaal te voorkomen, zodat alle wijzigingen via IaC worden doorgevoerd en configuratiedrift wordt voorkomen.

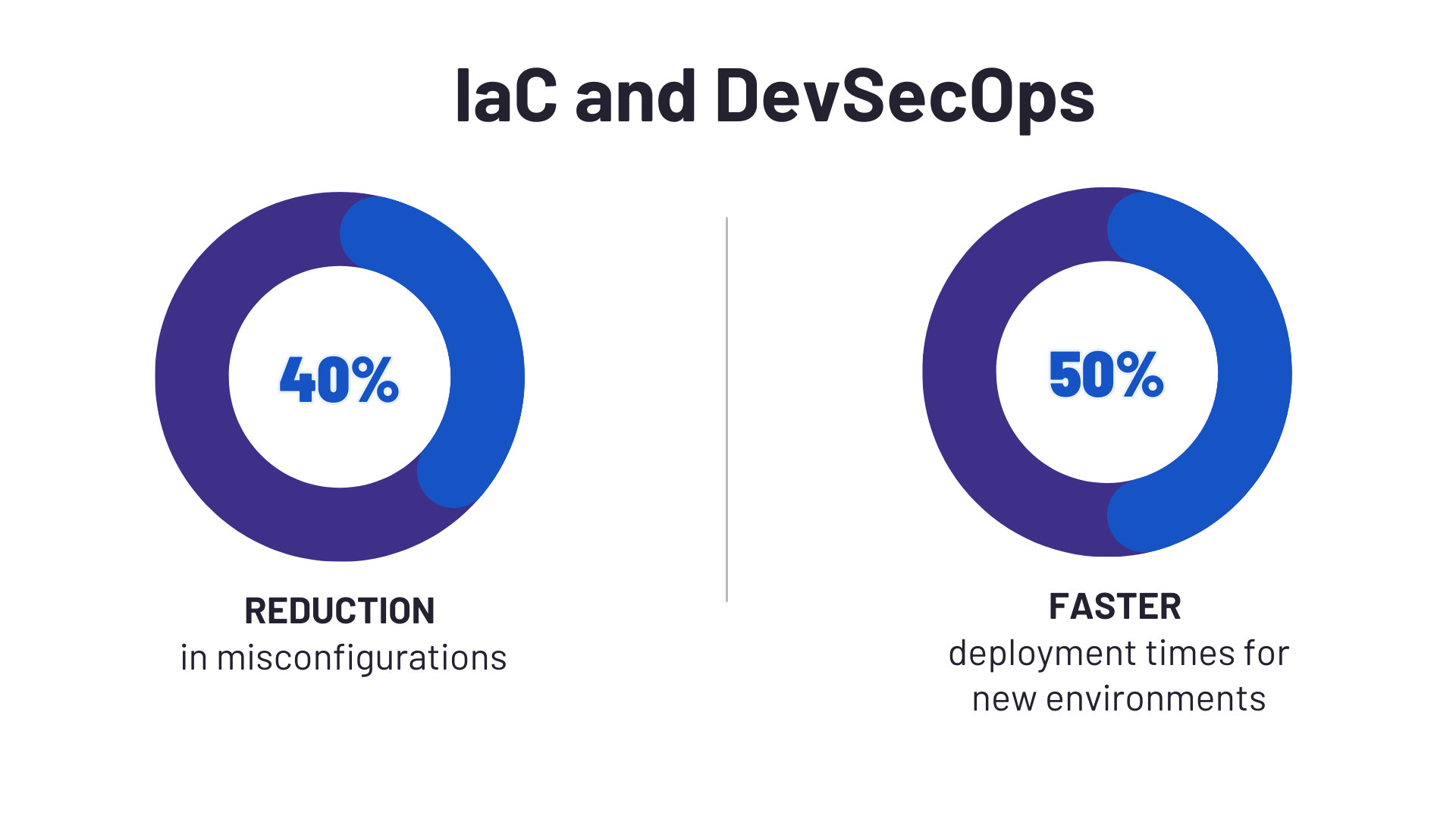

IaC en DevSecOps aanpak: succesverhaal bij ACA Group

Voor een van onze klanten hebben we hun bestaande setup reverse-engineered in Terraform-code, waardoor een herbruikbare template ontstond. Deze IaC- en DevSecOps-aanpak verminderde misconfiguraties met 40% en verkortte de implementatietijd voor nieuwe omgevingen met 50%.

Bij ACA Group volgt elke Azure-omgeving die we beheren de principes van IaC en DevSecOps. Dit is hoe we nieuwe en bestaande omgevingen benaderen:

- Greenfield-aanpak (vanaf nul beginnen): Het opzetten van een nieuwe landingszone vanaf nul is eenvoudig. We gebruiken governanceraamwerken, sjablonen en pijplijnen die volledig zijn afgestemd op het Microsoft Cloud Adoption Framework om compliance en efficiëntie te garanderen.

- Brownfield-aanpak (bestaande omgevingen optimaliseren): Bestaande opstellingen vereisen een meer aangepaste strategie. We gebruiken tools zoals Aztfexport, geïntegreerd in onze bestaande workflows, om de omgeving om te zetten in IaC-sjablonen en te zorgen voor een naadloze overgang.

Voorbereiden op de DevSecOps-transformatie

De overgang naar DevSecOps omvat meer dan alleen technische veranderingen, het is een mentaliteitsverandering. Organisaties moeten hun interne beleid en processen aanpassen om IaC-praktijken te ondersteunen en over te stappen op een efficiënte en veilige cloudomgeving.

Bij de ACA Group zijn we gespecialiseerd in het begeleiden van organisaties bij deze transformatie. Of u nu opnieuw begint of een bestaande Azure-omgeving optimaliseert, wij helpen u graag.

➡️ Klaar om verder te gaan dan ClickOps?

Of praat meteen met onze expert Peter!

What others have also read

CloudBrew is altijd een hoogtepunt op onze kalender geweest, maar de editie van 2025 voelde anders. Misschien lag het aan de timing. Slechts een maand eerder, in november 2025, opende de Azure Belgium Central-regio eindelijk haar deuren. ACA opereert

Lees verder

Een betere uptime, lagere kosten en vendor lock-in vermijden. Dat zijn drie van de redenen waarom onze klanten kiezen voor een multicloud-strategie. Onze Cloud project manager Roel Van Steenberghe legt uit wat zo’n strategie precies inhoudt en wat de

Lees verder

In de complexe wereld van moderne softwareontwikkeling worden bedrijven geconfronteerd met de uitdaging om verschillende applicaties die door verschillende teams worden ontwikkeld en beheerd, naadloos te integreren. De Service Mesh is van onschatbare

Lees verderWant to dive deeper into this topic?

Get in touch with our experts today. They are happy to help!

Want to dive deeper into this topic?

Get in touch with our experts today. They are happy to help!

Want to dive deeper into this topic?

Get in touch with our experts today. They are happy to help!

Want to dive deeper into this topic?

Get in touch with our experts today. They are happy to help!